Hoe bescherm je als bedrijf persoonsgegevens?

En hoe helpt IAM je daarbij?

Telecomprovider Odido haalde de afgelopen tijd uitgebreid het nieuws. Hackersgroep ShinyHunters bleken persoonsgegevens van miljoenen klanten te hebben gestolen. Het is een van de talloze jaarlijkse datalekken, maar wel een die er uitspringt door de enorme omvang.

Het past in een trend. De Autoriteit Persoonsgegevens (AP) meldde in haar meest recente Datalekkenrapportage over 2024 dat het aantal ransomware datadiefstallen bijna is verdubbeld ten opzichte van het jaar ervoor. Zo’n hack is allereerst vooral heel vervelend voor de slachtoffers, want hun gegevens liggen op straat. Maar ben je als bedrijf aantoonbaar nalatig geweest bij je informatiebeveiliging, dan kan ook voor jou de schade enorm zijn.

We duiken daar in deze blog wat uitgebreider in. Wat zijn persoonsgegevens, wat mag jij als bedrijf met die gegevens doen, en wat kunnen de consequenties zijn bij fouten? Maar we onderzoeken ook hoe je zulke datalekken kunt voorkomen en welke rol een goede informatiebeveiliging en Identity & Access Management (IAM) daarbij kan spelen?

Wat zijn persoonsgegevens?

De AP omschrijft persoonsgegevens als ‘informatie over een geïdentificeerde of identificeerbare natuurlijke persoon’. Dat zijn uiteraard gegevens zoals iemands naam, adres en contactinformatie, maar ook informatie die naar een persoon is te herleiden en informatie verschaft over die persoon. Zoals het online (koop)gedrag, klant- of personeelsnummers, IP-nummers, en beeld- en geluidsopnames waarop mensen zijn te herkennen.

Dat betekent natuurlijk niet dat zulke gegevens per definitie nooit mogen worden gedeeld, maar in de AVG (Algemene Verordening Gegevensbescherming) staan wel duidelijke richtlijnen over wie en onder welke voorwaarden je zulke gegevens mag verzamelen, en wat je ermee mag doen. Dat geldt voor persoonsgegevens in het algemeen, maar de wet is nog strenger als het om zogeheten bijzondere persoonsgegevens gaat, zoals iemands ras en politieke, religieuze of levensbeschouwelijke opvattingen. Ook medische data, biometrische gegevens en seksuele voorkeuren horen bij die categorie. Daarnaast vormen strafrechtelijke gegevens een aparte categorie. Die mogen alleen onder strikte voorwaarden door de overheid worden verwerkt.

En dan zijn er ook nog ‘gevoelige persoonsgegevens’. Dat zijn persoonsgegevens waarvoor weliswaar geen aparte eisen zijn vastgelegd binnen de AVG, maar waar je als bedrijf wel extra voorzichtig mee moet omgaan. Dat zijn bijvoorbeeld financiële gegevens, locatiedata, je burgerservicenummer (BSN) en alle elektronische communicatie (e-mail, appjes etc.). Er is ook speciale aandacht voor gegevens van kwetsbare groepen zoals kinderen, ouderen en mensen met een beperking.

Wat mag ik als bedrijf met die persoonsgegevens?

Welke regels gelden bij het verzamelen en verwerken van die data? De AVG is een enorm pak papier, maar de essentie vind je in zes basisprincipes die we hier kort samenvatten:

Centraal staat de rechtmatigheid, behoorlijkheid en transparantie van je dataverwerking. Rechtmatig betekent dat er een wettelijke grondslag moet zijn. Soms mag je gegevens van de wet ongevraagd verwerken, zoals adresgegevens als iemand iets heeft besteld. In andere gevallen moet de klant zelf toestemming geven. Je moet mensen hoe dan ook duidelijk informeren over het gebruik van hun gegevens, ook als er géén toestemming nodig is. En als iemand wél toestemming moet geven, dan is een duidelijke, transparante procedure verplicht.

Ook is er sprake van doelbinding. Je verzamelt persoonsgegevens voor een bepaald doel en dat mag dan niet stilzwijgend worden uitgebreid naar andere zaken. Dus het is geen probleem adresgegevens te gebruiken voor een bestelling, maar je mag diezelfde data niet zomaar gebruiken om ook reclamefolders te versturen.

In het verlengde daarvan geldt het principe van dataminimalisatie. Als je een bepaald doel hebt vastgesteld, mag je alleen gegevens verzamelen die daarvoor nodig zijn. Om de juiste kleding te versturen, heb je iemands kledingmaat nodig, maar niet het inkomen.

Daarbij moeten organisaties zorgen dat de gebruikte gegevens juist zijn en blijven. Dat betekent niet alleen dat gegevens goed beschermd moeten worden. Je zult ook processen moeten inrichten om gegevens up-to-date te houden en mensen daarover te informeren.

Bovendien geldt er een opslagbeperking: je mag gegevens slechts opslaan zolang dat nodig is voor het afgesproken doel. Ingewikkeld daarbij is dat voor soortgelijke gegevens soms verschillende bewaartijden gelden, afhankelijk van het doel. Het cv van een medewerker mag je langer bewaren dan dat van een afgewezen sollicitant.

Tenslotte eist de privacywet dat je als organisatie de integriteit en de vertrouwelijkheid van alle persoonsgegevens garandeert. Jij bent verantwoordelijk voor alle gegevens die je verwerkt of laat verwerken, en je moet voorkomen dat mensen zomaar toegang krijgen tot persoonsgegevens.

Eisen voor je informatiebeveiliging

Veel van de bovenstaande punten zijn vooral juridisch van aard. Ze beschrijven onder welke voorwaarden gegevens mogen worden verzameld, en wat je ermee mag doen. Maar hoewel ze niet direct te maken hebben met je informatiebeveiliging (IB), vormen ze eigenlijk de belangrijkste veiligheidsmaatregel. Als je gegevens immers niet opslaat, kun je ze ook niet verliezen. Een van de redenen dat de Odido-hack zoveel negatieve aandacht krijgt, is dat veel van de gegevens oud-klanten betreft. Gegevens die volgens het eigen beleid al verwijderd hadden moeten zijn. Dat is overigens niet uitzonderlijk. De AP trekt in haar Datalekkenrapportage de conclusie dat veel organisaties weliswaar een cyberbeleid hebben, maar dat er vaak problemen zijn bij de uitvoering en controle.

Het zesde AVG-principe (integriteit en vertrouwelijkheid) raakt wél direct de informatiebeveiliging. Je bent er als bedrijf voor verantwoordelijk dat de door jou verwerkte gegevens niet kunnen worden gestolen of gemanipuleerd. De AVG eist dat je daarvoor ‘passende technische en organisatorische maatregelen’. Hoe je dat doet, bepaal je trouwens in principe zelf. Advies is een bestaande informatiebeveiligingsnorm als uitgangspunt te nemen. Binnen het bedrijfsleven is ISO 27001 een veelgebruikte norm, al zijn er ook branchespecifieke richtlijnen die vaak op diezelfde standaard zijn gebaseerd. Zo’n IB-norm helpt je een Information Security Management System (ISMS) op te zetten, om zo de informatiebeveiliging planmatig te organiseren.

Gevolgen als je de privacyregels schendt?

Voor we inzoomen op die informatiebeveiliging zelf, is het wel goed om te weten wat de schade kan zijn als je de informatiebeveiliging niet op orde hebt.

Sowieso maak je als bedrijf herstelkosten om een eventuele cyberaanval intern te ‘repareren’. De gemiddelde kosten liggen volgens de datalekkenrapportage rond de ton, maar er zijn ook voorbeelden met veel hogere bedragen. Je moet bijvoorbeeld externe specialisten inhuren om onderzoek te doen naar de inbreuk, en maatregelen implementeren om herhaling te voorkomen. Daarnaast wordt er soms losgeld betaald om verdere schade te voorkomen, al is de vraag of dat verstandig is. De AP schat in dat in ongeveer een derde van de gevallen een bedrijf ingaat op zo’n losgeld-eis, maar er zijn voorbeelden waarbij de data alsnog werden gepubliceerd.

Sowieso kan de bedrijfsvoering nog lang verstoord blijven, met vaak grote gevolgen voor je bedrijfsresultaat en de continuïteit. Let er ook op dat gewone bedrijfsverzekeringen de schade door cyberaanvallen of datalekken meestal niet dekken. Daar heb je een aparte cyberverzekering voor nodig, en net als bij een gewone verzekering moet je dan nog steeds zorgen dat je je zaken op orde hebt.

Daarnaast is er de reputatieschade. Datalekken en andere cyberincidenten zijn populair in het nieuws. De verhalen zijn spannend en het kan veel mensen direct persoonlijk raken. Had je de zaken intern wél op orde – ook dan kan het misgaan - en werk je actief mee, dan kan de impact nog meevallen. Maar als je aantoonbaar nalatig was of zelfs onwettig hebt gehandeld? Dan heb je een slecht verhaal. Niet alleen richting klanten, maar ook naar partners en potentiële medewerkers.

Daarmee staat ook het pad open richting schadeclaims en aangifte door consumenten. De potentiële schade – materieel en immaterieel - kan variëren per type incident. Law & More beschrijft in een blog over dit onderwerp dat er bij ‘gewone gegevens’ bedragen van 100 tot 500 euro als vergoeding zijn vastgesteld, en bij gevoelige gegevens kan dat zomaar het drievoudige zijn. Als het dan over duizenden of zelfs miljoenen personen gaat, kan het snel oplopen als er bijvoorbeeld een massaclaim wordt gestart. Mensen kunnen overigens ook naar het Openbaar Ministerie stappen om aangifte te doen.

Vaak heb je ook te maken met zakelijke klanten of partners. Meestal is er namelijk sprake van een keteneffect, je verwerkt persoonsgegevens voor of met andere bedrijven. In de AP Datalekkenrapportage beschrijft AddComm, een bedrijf dat klantcommunicatie verzorgt, hoe ze zijn omgegaan met een hack waarbij de gegevens zijn gestolen van 1,5 miljoen mensen. In veel gevallen betrof dat gegevens die waren verwerkt voor klanten, zoals een energiebedrijf, een bank, een drinkwaterbedrijf en een financiële dienstverlener. Het vraagt uiteraard een gedegen aanpak om dat samen op te lossen.

Blijft over de AP zelf, die boetes en andere sancties kan opleggen. Daarbij wordt rekening gehouden met de mate waarin je echt verwijtbaar hebt gehandeld. Als dat het geval is, kunnen boetes oplopen tot 20 miljoen euro of – als dat meer is – 4% van de internationale jaaromzet. Zo kreeg het bedrijf Clearview in 2024 een boete van 30,5 miljoen euro en dwangsommen met een maximum van ruim 5 miljoen euro. Na onderzoek bleek het bedrijf illegaal een database had gebouwd met miljarden van internet geschraapte gezichtsfoto’s, ten behoeve van de eigen gezichtsherkenningssoftware en - diensten. Het is overigens niet zo dat alleen ‘grote zaken’ aandacht krijgen. De Europese privacywaakhonden rapporteren hun sancties, en er zijn ook tal van voorbeelden van kleinere zaken.

Hoe voorkom je datalekken? En hoe helpt jouw IAM-oplossing?

Goede informatiebeveiliging valt of staat met een grondige risicoanalyse, zodat je je zo goed mogelijk richt op de specifieke risico’s binnen het eigen bedrijf. En ben je van plan bijvoorbeeld veel gegevens systematisch te verwerken, dan ben je verplicht een zogeheten Data Protection Impact Assessment' (DPIA) uit te voeren. Zo’n analyse geeft inzicht in de risico’s en de vereiste beveiligingsmaatregelen. De implementatie daarvan is geen eenmalige inspanning, je moet de situatie regelmatig opnieuw beoordelen om up-to-date te blijven. We noemen wat aandachtspunten die bijna altijd spelen.

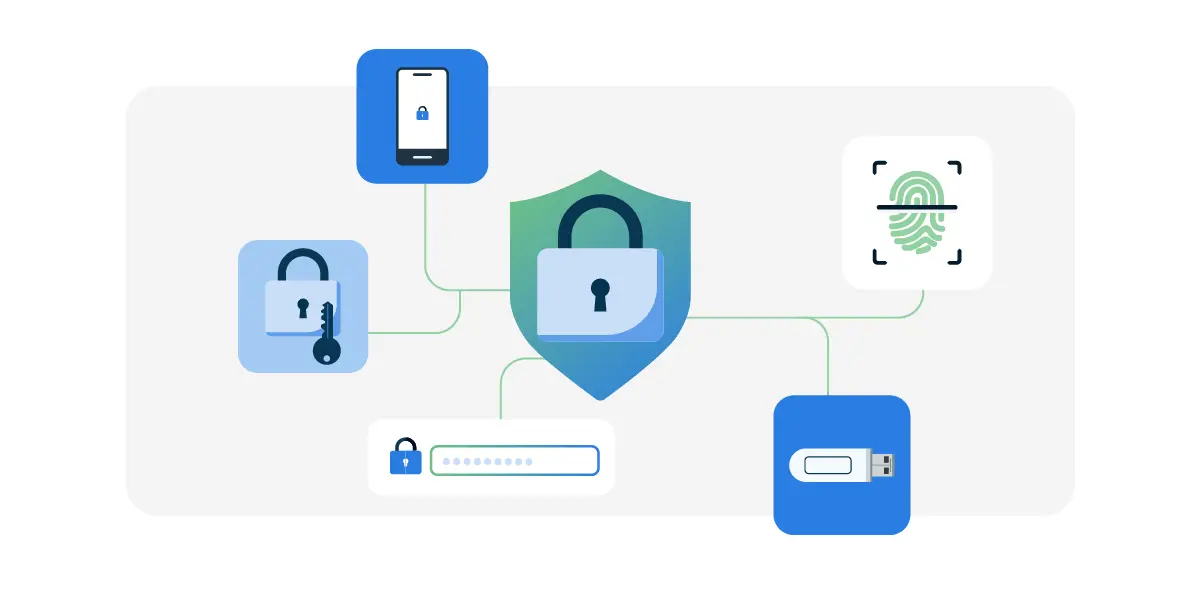

Digitale inbraakpreventie

Ruim 40% van de hacks begint met een zogeheten ‘account take-over’ en dat betreft lang niet altijd een kritisch systeem. Men begint juist met bijvoorbeeld het binnendringen van een mailbox, om van daaruit ‘lateraal’ toegang te krijgen tot belangrijkere systemen met waardevolle gegevens. Startpunt van je informatiebeveiliging is dus hoe dan ook een sterke authenticatie voor ál je systemen, met unieke, complexe wachtwoorden, en ondersteund met bijvoorbeeld een wachtwoordmanager of Single Sign-On. Multi-Factor Authenticatie is belangrijk als extra verificatiemiddel, en tegenwoordig kunnen gebruikers met bijvoorbeeld FIDO2 passkeys extra veilig inloggen vanaf een eigen device, zonder wachtwoord.

Tegelijk is dat slechts de basis. In een kwart van de hacks wordt een technische kwetsbaarheid gebruikt als ‘eerste toegangspunt’ en er worden helaas dagelijks nieuwe kwetsbaarheden ontdekt en hackmethodes ontwikkeld. Ook misleiding en misbruik van bekende wachtwoorden zijn populair om binnen te komen. De IT-omgeving moet dus altijd up-to-date zijn, en medewerkers moeten erop zijn getraind phishingmails en andere social engineering-trucs te herkennen. Zo lijkt het erop dat de Odido hackers wisten in te loggen op accounts van klantenservicemedewerkers met gegevens die via phishing zijn verzameld. En hoewel er wel degelijk een extra MFA-verificatie was ingebouwd, heeft men de betreffende medewerkers telefonisch weten te overtuigen het verzoek goed te keuren. Zo bestaan veel hacks in de praktijk uit combinaties van technische kwetsbaarheden, onduidelijke procedures en menselijke fouten.

Voorkom te veel gebruikersrechten

Een andere belangrijke risicofactor is dat er te veel en ongecontroleerd rechten worden verstrekt. Bij veel hacks is het probleem dat de criminelen eenmaal binnen onbeperkt toegang hebben tot systemen. Borg dus het zogeheten ‘least privilege’ concept. Dat betekent dat medewerkers alleen rechten krijgen die strikt noodzakelijk zijn voor de eigen werkzaamheden. Voorkom ook dat je via een servicedeskaccount complete overzichten kan downloaden. Die heb je niet nodig om individuele klantvragen te beantwoorden.

Een IAM-platform als HelloID automatiseert dit met zogeheten Role Based Access Control (RBAC). Iedereen krijgt dan alleen de benodigde accounts en rechten, op basis van iemands specifieke rol. En verandert die rol, dan worden automatisch de rechten aangepast. Zo voorkomen we de stapeling van nodeloze accounts en rechten.

We kunnen dit nog finetunen door gegevens uit rooster- en planningsystemen te gebruiken. Zo kunnen we rechten steeds meer ‘just-in-time’ vrijgeven. Ook kun je de toegangsrechten buiten werktijd en vanaf publieke netwerken eventueel beperken. En als iemand het bedrijf verlaat, worden accounts automatisch tijdig geblokkeerd.

Goede processen voor individuele uitzonderingen

Zelfs als je accounts en rechten zoveel mogelijk automatisch beheert, zijn er altijd individuele uitzonderingen. Mensen hebben bijvoorbeeld tijdelijk een specifieke licentie of map nodig voor een project. Vaak worden zulke wijzigingen rechtstreeks door servicedeskmedewerkers beheerd in de betreffende backendsystemen. Risicovol, want dat zijn gevoelige systemen. Ook verdwijnen zulke handmatige wijzigingen daarna ‘uit zicht’ en vervuilt het rechtenbeheer.

Door via je IAM-oplossing een beheerschil toe te voegen - zoals HelloID Service Automation - krijg je hier meer controle over. Via configureerbare beheervensters kunnen medewerkers wijzigingen aanmaken, waarna het IAM-platform de wijzigingen verifieert en technisch doorvoert in de betreffende doelsystemen. Zo minimaliseren we de risico’s op vergissingen. Ook kunnen er allerlei workflows worden ingesteld, zodat bij ieder wijzigingsverzoek automatisch de betreffende manager(s) de aanvraag eerst online beoordelen. Zulke individuele rechten kunnen bovendien voor een afgebakende periode worden verstrekt. Ook is er een Recertification tool – onderdeel van de Governance module – om periodiek een herbeoordeling in te plannen. Zo houd je grip op alle uitzonderingen.

Meer inzicht in kwetsbaarheden en verbeterpunten

Hackers maken graag gebruik van nog onontdekte kwetsbaarheden. Het helpt dus enorm als we binnen de eigen systemen actief potentiële risico’s en verbeterpunten in kaart brengen. De IAM-omgeving is daarbij een belangrijk hulpmiddel. Afhankelijk van de gebruikte modules registreert HelloID bijvoorbeeld alle aanmeldpogingen van gebruikers, wijzigingen in het rollenmodel, de accounts en permissies, (self)serviceacties, en de individuele wijzigingsverzoeken.

Naast eigen rapportages kunnen de gegevens ook worden gedeeld met Security Information and Event Management (SIEM) systemen. Zo kun je alle gegevens in samenhang analyseren en potentiële problemen ontdekken. Bovendien kunnen we met governance-features zoals Reconciliation ook onbeheerde accounts en rechten ontdekken. Juist zulke ‘orphan accounts’ zijn een droom voor hackers.

Meer weten over HelloID?

Een IAM-oplossing als HelloID kan dus op meerdere manieren helpen je persoonsgegevens beter te beschermen, je reputatie bij klanten hoog te houden en schade door datalekken te voorkomen. Je vindt meer over de mogelijkheden op de HelloID productpagina

Geschreven door:

Arnout van der Vorst

Maak kennis met Arnout van der Vorst, de inspirerende Identity Management Architect bij Tools4ever sinds het jaar 2000. Na zijn studie Hogere Informatica aan de Hogeschool van Utrecht is hij begonnen als Supportmedewerker bij Tools4ever. Daarna heeft Arnout zich opgewerkt tot een sleutelfiguur in het bedrijf. Zijn bijdragen strekken zich uit van klantondersteuning tot strategische pre-sales activiteiten, en hij deelt zijn kennis via webinars en artikelen.