Identity lifecycle

Net als je identiteit in het echte leven, doorlopen ook je digitale identiteiten en accounts een bepaalde levenscyclus. Je digitale identiteit kan verschillen per proces of systeem. En naarmate je rol, functie of status binnen een organisatie wijzigt, veranderen je digitale identiteiten en accounts mee. Zo ontstaat een identity lifecycle. Maar wat bedoelen we precies met deze term? En hoe beheer je een identity lifecycle?

Wat is een identity lifecycle?

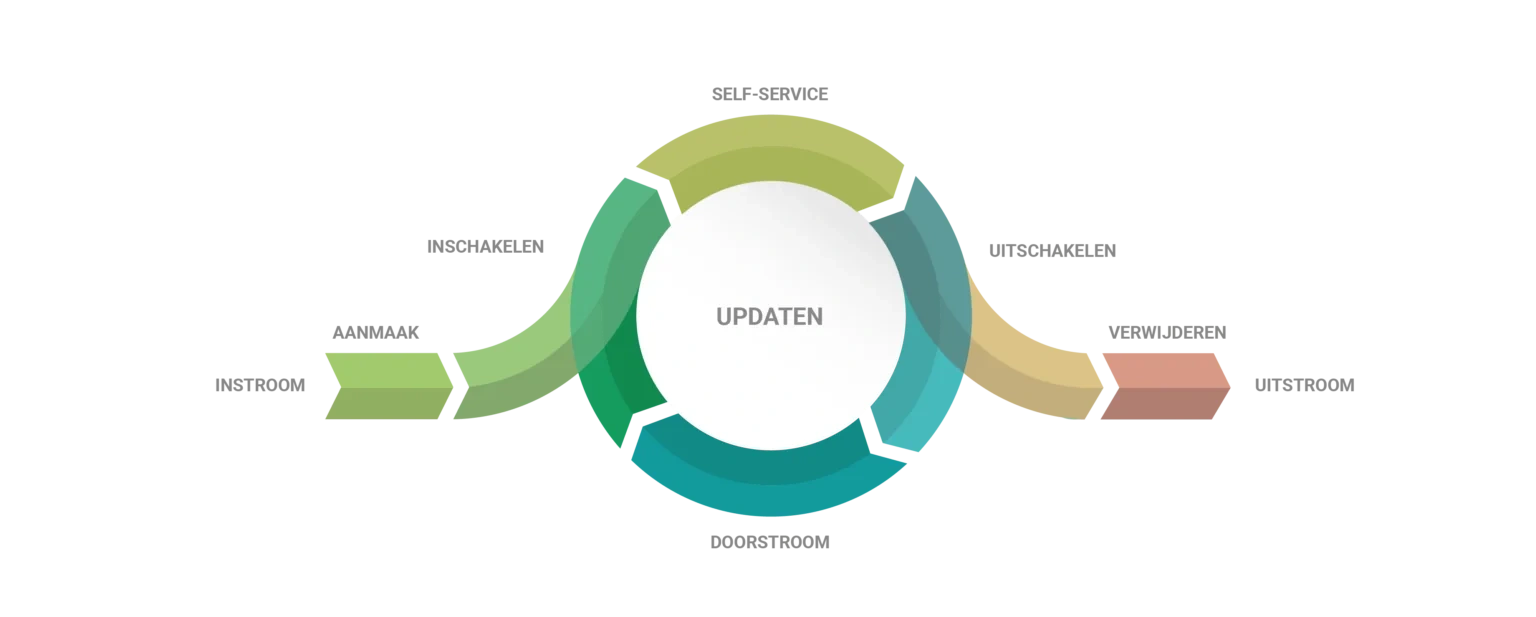

De identity lifecycle verwijst naar de verschillende fasen van het bestaan van een digitale identiteit of gebruikersaccount, van het moment waarop het wordt aangemaakt tot het moment waarop het wordt verwijderd. De levenscyclus van de identiteit omvat alle stappen van het beheer van de identiteit van een gebruiker, inclusief de processen van aanmaak, inschakeling, doorstroming, uitschakeling en verwijdering.

Wat is identity lifecycle management?

Identity lifecycle management is een essentieel onderdeel van IAM en zorgt voor een gestroomlijnde en veilige manier om gebruikersaccounts te beheren. Door het effectief beheren van de identity lifecycle kunnen organisaties ervoor zorgen dat de juiste personen op de juiste momenten toegang hebben tot de juiste informatie en kunnen ze ook de risico's van ongeautoriseerde toegang tot hun gegevens minimaliseren. Het kan uiteraard ook manueel, maar dit vereist wel een excellente communicatie tussen managers en de IT-afdeling. Geautomatiseerd beheer is een stuk minder complex en tijdrovend en verkleint de kans op fouten.

De fasen van de identity lifecycle: IDU

De Identity Lifecycle fasen volgen in grote lijnen de IDU-processen (Instroom, Doorstroom en Uitstroom) binnen een organisatie. Deze twee termen worden dan ook vaak in een adem met elkaar genoemd. Hieronder geven we de verschillende identity lifecycle fasen zowel visueel als tekstueel weer.

1. Instroom

De instroomfase is de eerste fase van de het IDU proces. Het verwijst naar het proces van het aanmaken van een nieuwe identiteit voor een gebruiker wanneer hij of zij voor het eerst in dienst komt bij een organisatie. Deze fase omvat twee taken voor gebruikersbeheer: aanmaken van account en inschakelen van account.

Bij het aanmaken van een account wordt basisinformatie over de nieuwe medewerker verzameld, zoals zijn naam, functie en het team waarin hij of zij gaat werken. Deze informatie wordt vervolgens in het HRM-systeem ingevoerd door de nieuwe manager of door de HR-afdeling. Zodra de werknemer volledig is ingevoerd in het HRM-systeem, kunnen zijn of haar gegevens worden gelezen door de IAM-oplossing. Dit is vaak het moment waarop het eerste gebruikersaccount en een e-mailadres voor de persoon wordt aangemaakt. Veelal betreft het een gedeactiveerd account, hoewel we ook steeds vaker zien dat een organisatie er voor kiest om voor indienstdatum al wel toegang tot het intranet of leermanagementsysteem te verstrekken.

Op de dag dat het contract van de nieuwe werknemer ingaat, worden de accounts daadwerkelijk geactiveerd en worden de juiste rechten en autorisaties toegekend. De medewerker kan hierdoor direct vanaf zijn of haar eerste dag productief zijn.

2. Doorstroom

De doorstroom fase is de tweede fase van de identity lifecycle en vindt plaats wanneer een medewerker veranderingen ondergaat in zijn of haar loopbaan of behoeften. Onder deze fase kunnen diverse gebruikersbeheeracties vallen: het aanmaken, bijwerken en ontnemen van gebruikersaccounts, en het toekennen en ontnemen van gebruikersrechten.

Tijdens de doorstroomfase kunnen de behoeften, rechten en rollen van een werknemer veranderen, bijvoorbeeld als hij of zij van functie verandert, promotie maakt of nieuwe IT-toepassingen gaat gebruiken. De identity lifecycle is dus geen statisch gegeven. Het bijwerken en herzien van gebruikersaccounts en autorisaties is essentieel om ongeoorloofde toegang tot gevoelige of bedrijfskritische gegevens te voorkomen en aan wet- en regelgeving te blijven voldoen.In de praktijk kan het handmatig bijwerken van gebruikersaccounts en autorisaties voor grotere organisaties onbegonnen werk zijn. Geautomatiseerd bijwerken en beoordelen is dan een betere oplossing en vermindert het risico op fouten. Een IAM-oplossing kan na elke mutatie gegevens toetsen aan de autorisatiematrix om automatisch te bepalen waartoe de medewerker (nog) toegang heeft en de juiste acties uit te voeren, zoals het aanmaken, toekennen, de-autoriseren of uitschakelen van accounts of rechten.

Met selfservice en workflow functionaliteit kunnen gebruikers tijdelijk toegang krijgen tot bepaalde informatie of een specifieke applicatie zonder tussenkomst van IT. Door dit te combineren met het geautomatiseerd bijwerken en beoordelen van gebruikersaccounts en autorisaties kan de doorstroomfase van de identity lifecycle efficiënt en veilig worden beheerd.

3. Uitstroom

De laatste fase van de IDU proces is de uitstroomfase. Deze fase treedt op wanneer een werknemer de organisatie verlaat. Deze fase kent twee separate gebruikersbeheerstappen: het uitschakelen van accounts en ontnemen van rechten, en het verwijderen/archiveren van accounts en/of gegevens.

Het is van cruciaal belang ervoor te zorgen dat op het moment van uitdiensttreding alle gebruikersaccounts en autorisaties van de werknemer onmiddellijk worden gedeactiveerd. Dit minimaliseert het risico van ongeautoriseerde toegang tot gevoelige bedrijfsgegevens. Door de koppeling met HR-systeem is het de IAM-oplossing bekend wanneer de werknemer het bedrijf gaat verlaten. Deze IAM-oplossing schakelt op deze dag alle gebruikersaccounts uit en verwijdert de autorisaties. Zo wordt voorkomen dat een kwaadwillende ex-werknemer in het ergste geval gevoelige gegevens stelen (denk aan klantinformatie, intellectueel eigendom of accountgegevens) of je omgeving beschadigd. Ook worden op deze manier ‘verweesde accounts’ voorkomen. Verweesde accounts zijn accounts die niet langer zijn gekoppeld aan een actieve gebruiker en in jouw IT-omgeving blijven rondzwerven. Dit ‘digitale afval’ vertroebelt je vermogen om het geheel aan actuele digitale identiteiten, toegangsrechten en bewerkingsrechten nauwkeurig te beoordelen. Maar het neemt ook onnodige opslagruimte en licenties in beslag.

Overigens hoeft afhankelijk van de interne regels niet per se alle toegang direct te worden ontnomen. Zo zijn er situaties te bedenken waarin je de medewerker ook na uitdienstdatum bijvoorbeeld nog de mogelijkheid wil geven om loonstrookjes veilig te stellen. Na verloop van tijd kunnen de gebruikersaccounts ook automatisch worden verwijderd of gearchiveerd. Voor dat moment kan bij een herindiensttreding het account eventueel weer worden geheractiveerd.

Hoe kan je het beheer van de identity lifecycle optimaliseren?

Een IAM-oplossing als HelloID kan helpen bij het optimaliseren van de identity lifecycle. Hiermee kan je op basis van een bronsysteem als HRM automatisch accounts aanmaken, autorisaties toewijzen, bijwerken en intrekken, en accounts uitschakelen en verwijderen. Dit vermindert niet alleen de kans op fouten, maar verhoogt ook de productiviteit. Medewerkers kunnen namelijk sneller aan de slag omdat het proces van het aanmaken van accounts en het toewijzen van autorisaties sneller verloopt.

Bovendien biedt een IAM-oplossing ook een duidelijk overzicht van alle gebruikersaccounts, waardoor het beheer van de identity lifecycle eenvoudiger wordt. Via rapporten en dashboards kan je snel zien welke gebruikersaccounts niet meer in gebruik zijn, welke gebruikersaccounts bijna verlopen en welke gebruikersaccounts waartoe toegang hebben.

Gerelateerde artikelen

- Top 7 IAM-problemen in organisaties met meer dan 500 medewerkers

- Identity governance problemen in de zorg, overheid en het onderwijs

- Tips voor je reorganisatie met IAM

- Implementatie Consultant, de ervaren gids bij je IAM-uitrol

- Nog niet IAM compliant?

- Het verhaal achter 25 jaar Tools4ever

- Geef nieuwe medewerkers een vlotte start

- Hoe zorg je voor een goede IAM strategie?

- Wat is een goede volgorde voor een IAM implementatie?

- Waarom heb je een IAM-oplossing nodig?