OpenID Connect

Wat is OpenID Connect?

OpenID Connect, ook wel OIDC, betekent simpelweg dat je één sleutel hebt om op veel verschillende internetdiensten in te loggen, zonder steeds verschillende wachtwoorden te moeten onthouden. Het is een manier om Single Sign-on (SSO) mogelijk te maken.

OpenID Connect is gebouwd bovenop Oauth2. OAuth 2.0 dient als basis van OpenID Connect. Het is een autorisatieframework dat applicaties toestaat om beperkte toegang te krijgen tot gebruikersaccounts. OAuth 2.0 regelt de toestemming om toegang te krijgen tot bronnen namens de gebruiker, zonder dat het de gebruikersgegevens (zoals wachtwoorden) aan de applicatie onthult. De verschillen tussen Oauth2.0 en OpenID worden later verder toegelicht.

Voorbeeld van OpenID Connect

Wanneer je OpenID Connect gebruikt, is het alsof je een VIP-pas hebt die je identiteit bevestigt. Stel je voor dat je naar een muziekfestival gaat met verschillende podia (websites). In plaats van bij elk podium in de rij te staan en je ID te laten zien (inloggen met verschillende accounts), toon je gewoon je VIP-pas (OpenID link) bij de ingang. De beveiliging (de vertrouwde dienst) knikt en zegt: "We kennen jou, ga maar door." Zo weet elk podium dat je een gevalideerde gast bent, en je kunt vrij rondlopen zonder steeds opnieuw je toegangsbewijs te hoeven tonen.

Hoe werkt OpenID Connect?

Het proces van authenticeren met OpenID Connect verloopt op de volgende manier:

De gebruiker start een applicatie

De applicatie stuurt je door naar de identity provider voor authenticatie

De gebruiker logt in bij de identity provider met zijn bestaande inloggegevens. Dit kan een gebruikersnaam en wachtwoord zijn, of een andere vorm van authenticatie die door de identity provider wordt ondersteund.

Na succesvolle authenticatie wordt je terug gestuurd naar de applicatie.

De applicatie houdt de gebruikerssessie in stand tot de gebruiker uitlogt of de sessie verloopt.

OpenID Connect vs OAuth

OpenID Connect en OAuth worden vaak door elkaar gehaald omdat ze beide te maken hebben met online authenticatie en autorisatie. Echter, ze vervullen verschillende functies in het digitale landschap.

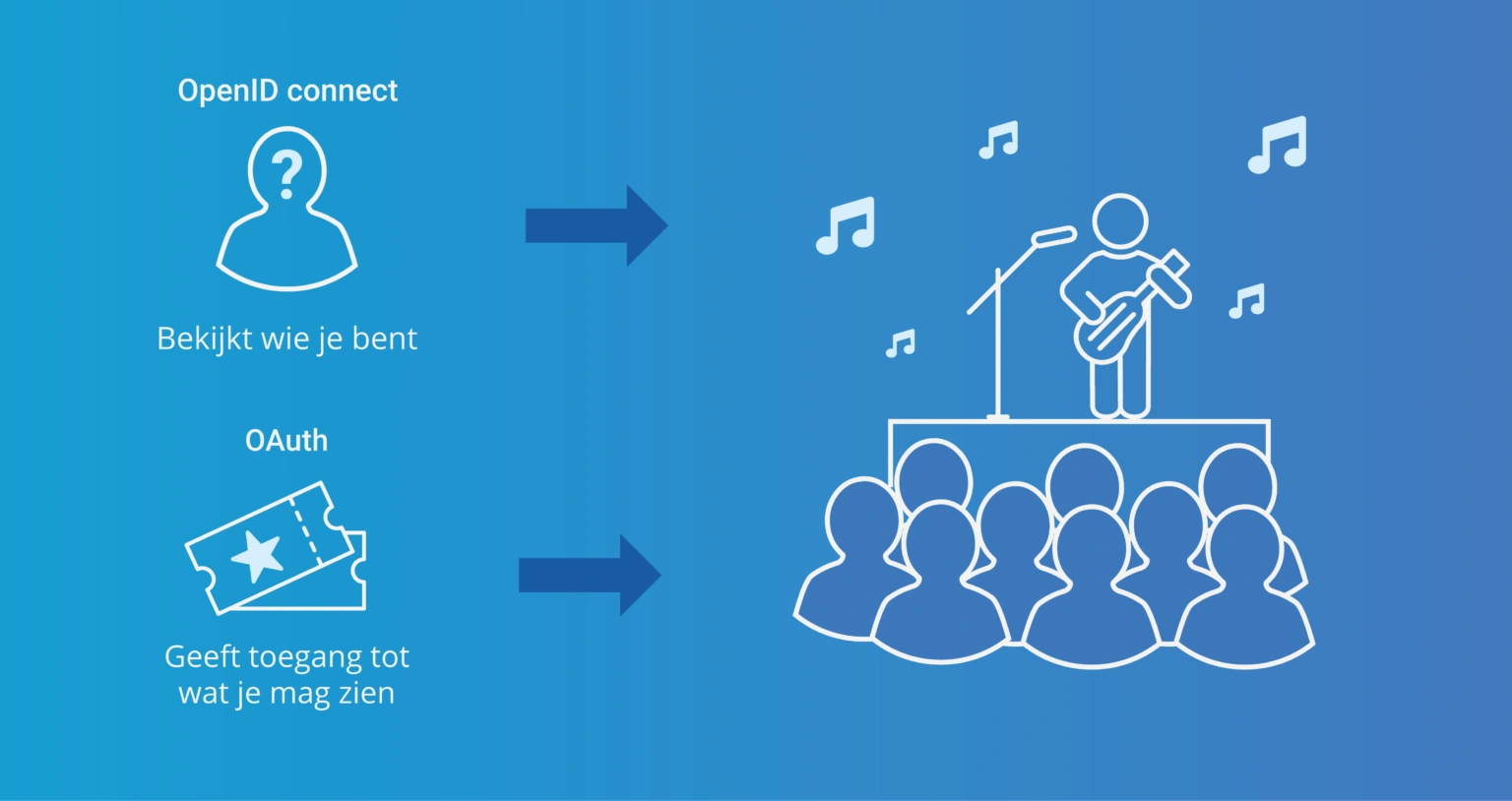

Stel je voor dat je naar een concert gaat. Bij de ingang zijn er twee teams die ervoor zorgen dat alles soepel en veilig verloopt: één voor identiteitscontrole en de andere voor toegangsbeheer. In onze digitale wereld spelen OpenID Connect en OAuth ongeveer deze rollen.

OpenID Connect:

Doel: OpenID Connect is specifiek ontworpen voor authenticatie. Dit betekent dat het bevestigt wie een gebruiker is. Ze zeggen in principe: "Ja, jij bent de persoon die je zegt dat je bent."

Gebruik: Wanneer je inlogt op een website of applicatie met bijvoorbeeld je Google account, gebruik je OpenID Connect. Het elimineert de noodzaak om voor elke service een aparte gebruikersnaam en wachtwoord aan te maken.

Werking: OpenID Connect werkt door je identiteit te verifiëren via een derde partij (zoals Google) en die bevestiging te delen met de applicaties waarop je inlogt.

OAuth:

Doel: OAuth daarentegen is ontworpen voor autorisatie. Het geeft websites of applicaties toestemming om bepaalde acties uit te voeren of toegang te krijgen tot je gegevens zonder je wachtwoord te delen. OAuth beslist welke delen van het concert je mag zien op basis van je tickettype. Ze zorgen ervoor dat je alleen toegang krijgt tot wat je mag zien of gebruiken.

Gebruik: Als een applicatie toegang wil tot je Google-contacten, gebruikt het OAuth om die toestemming te regelen.

Werking: OAuth stelt je in staat specifieke rechten aan een applicatie te verlenen, zoals toegang tot je foto's of e-mails, zonder dat je je werkelijke inloggegevens hoeft prijs te geven.

Samengevat:

OpenID Connect = Wie ben jij?: Het bevestigt je identiteit wanneer je inlogt met je account van bijvoorbeeld Google.

OAuth = Wat mag jij doen?: Het beheert de toegang tot jouw gegevens of diensten zonder je wachtwoord te delen.

Net zoals bij een concert, werken deze twee systemen samen om jouw online ervaring veilig, soepel en gebruiksvriendelijk te maken. OpenID Connect zorgt ervoor dat je bent wie je zegt dat je bent, en OAuth zorgt ervoor dat OAuth je alleen toegang hebt tot wat je mag zien of doen.

OpenID Connect vs OAuth2

Stel je voor dat je een nieuwe applicatie gebruikt en deze vraagt of je in wilt loggen met je Google-account. Dat is waar OpenID Connect om de hoek komt kijken. En als diezelfde app toegang vraagt tot je Google-contacten, regelt OAuth 2.0 die toestemming. OpenID Connect identificeert 'wie je bent', terwijl OAuth 2.0 beheert 'wat je mag doen' met je gegevens.

Samengevat:

OpenID Connect = Identiteitscheck: "Ik bevestig wie deze persoon is."

OAuth 2.0 = Toegangscontrole: "Het beheert wat je mag doen of zien met deze persoon zijn/haar gegevens."

OpenID vs SAML

OpenID en SAML lijken erg veel op elkaar. SAML (Security Assertion Markup Language) en OpenID Connect zijn beide protocollen die worden gebruikt voor authenticatie en autorisatie in online diensten, met een sterke focus op het mogelijk maken van Single Sign-On (SSO). Ze stellen gebruikers in staat om één set inloggegevens te gebruiken om toegang te krijgen tot meerdere applicaties, wat het gebruiksgemak verhoogt en de veiligheid verbetert.

Hoewel ze beide hetzelfde doel nastreven, verschillen ze in de werking.

Werking OpenID Connect

OpenID Connect is gebaseerd op OAuth 2.0, maar voegt een extra laag toe voor identiteitsverificatie. Dit betekent dat het zowel toegangscontrole (zoals OAuth 2.0) als identiteitsverificatie biedt. Het verstuurt de identiteitsinformatie van de gebruiker in een ID-token. Dit doen ze door JSON Web Token (JWT) te gebruiken. De configuratie van OpenID Connect is vaak eenvoudiger, omdat het protocol meer gestandaardiseerd is over verschillende implementaties heen.

Werking SAML

SAML gebruikt XML om gebruikersinformatie over te dragen tussen een identiteitsprovider (IdP) en een serviceprovider (SP) in tegen stelling tot JSON Web Token (JWT). Er kunnen variaties zijn in hoe verschillende identity providers SAML implementeren, wat aanvullende afstemming vereist.

Beveiliging IAM met OpenID en SAML

Om een veilige authenticatie te garanderen, zijn SAML en OpenID Connect essentieel. In onze identity and access management oplossing integreren we zowel SAML als OpenID Connect om een gestroomlijnde en veilige gebruikersauthenticatie te bieden.

OpenID speelt een belangrijke rol in gegevensbeveiliging, maar het is slechts één aspect van een veelomvattende aanpak. Voor een diepgaand inzicht in het beveiligen van persoonsgegevens en het beschermen van privacy van gebruikers, nodigen we je uit onze whitepaper over beveiligingsstrategieën te bekijken.