Two-Factor authenticatie, wat zijn de mogelijkheden?

Veilig en eenvoudig toegang verlenen tot bedrijfsapplicaties, dat is wat iedere organisatie in uw branche nastreeft. Single Sign-On (SSO) zorgt al voor een flinke efficiëntieslag doordat meerdere applicaties zo met één login bereikbaar zijn. Maar alleen inloggen met een gebruikersnaam en wachtwoord is voor veel applicaties niet voldoende.

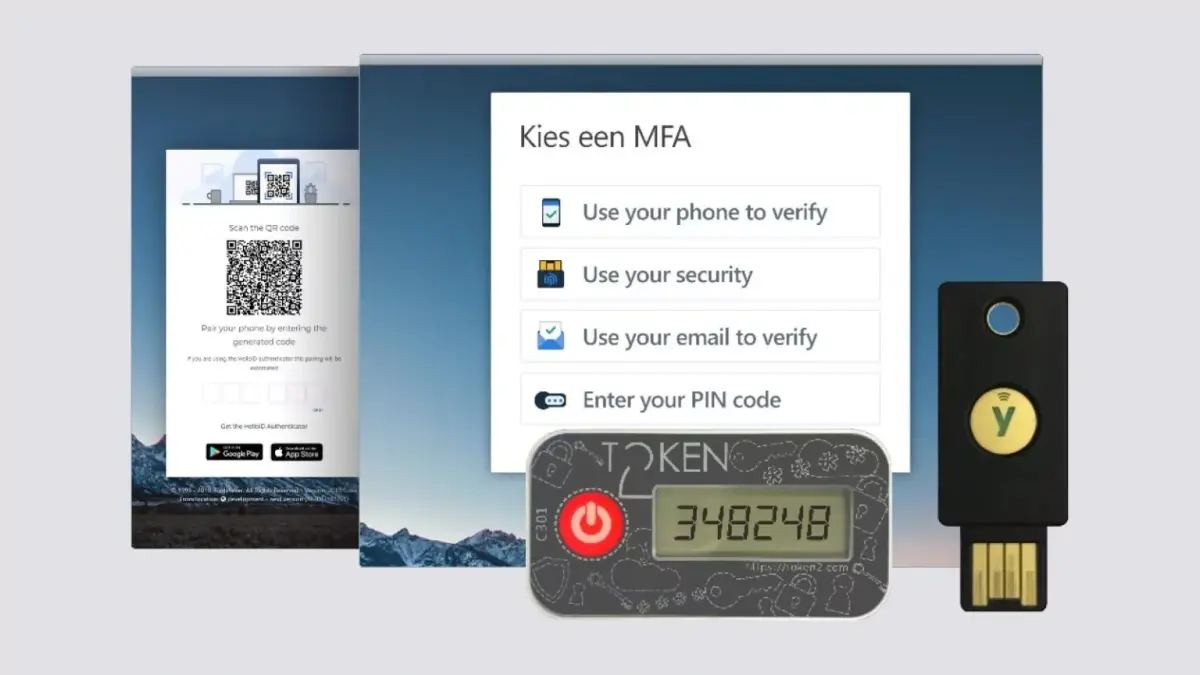

Daarom wordt er vaak extra verificatie (Two-Factor Authentication, 2FA) toegepast. En dat kan vaak al tegen een lage investering, bijvoorbeeld met een token of smartphone-applicatie. Welke 2FA mogelijkheden zijn er, en welke past bij uw organisatie?

Niet iedere organisatie maakt bijvoorbeeld gebruik van zakelijke smartphones en u kunt collega’s ook niet verplichten hun privé smartphone te gebruiken. In zorgorganisaties maakt men bijvoorbeeld gebruik van gedeelde tablets, waardoor er elke keer opnieuw moet worden in- en uitgelogd.

Indien er dan gekozen wordt voor 2FA door middel van een app neemt het inlogproces erg veel tijd in beslag doordat personeel moet inloggen met hun eigen login en wachtwoord, voor de authenticatie plaatsvindt.

Security key (FIDO2)

Het FIDO2-protocol biedt hiervoor een goede oplossing. FIDO2 is een samensmelting van 2 standaarden die wachtwoorden vervangen met een zogeheten authenticator (een apparaat waarop u al uw inloggegevens veilig kunt opslaan en waarmee u kunt bewijzen dat u bent wie u zegt dat u bent). Bijvoorbeeld aan de hand van een security key. De FIDO2-standaard zorgt ervoor dat inloggen op deze manier altijd werkt en bovendien gegarandeerd veilig is.

Een security key is een sleutel die u letterlijk op zak hebt, hij hangt bijvoorbeeld aan uw sleutelbos. De meeste security keys werken via USB of NFC (contactloos). Met één klik op de security key wordt de identiteit van de gebruiker geverifieerd. De bekendste en meest voorkomende security key is de YubiKey.

Token

Een hardware token is een mechanisme waarmee authenticatie verloopt via een TOTP (time based one time-password)-code. Een token wordt niet in een pc, smartphone of ander device gestoken, maar wordt los gebruikt. De token produceert frequent (bijvoorbeeld elke minuut) een nieuwe unieke code. Samen met de gebruikersnaam vormt deze de login voor een medewerke. Een veel voorkomende hardware token is de Token2.

Met een security key of token kunt u dus zonder smartphone inloggen met 2FA, waardoor er bijvoorbeeld veilig gebruik kan worden gemaakt van gedeelde tablets. Met deze oplossing zorgt u tegen een lage investering voor een zeer gedegen en tegelijkertijd gebruiksvriendelijke beveiliging van uw applicaties en data. Echter, zijn er ook organisaties waar al het personeel wel is uitgerust met een smartphone.

SMS-verificatie

Een van de meest gebruikte methoden voor Two-Factor Authenticatie is SMS-verificatie. Hierbij wordt een unieke code verzonden naar het mobiele apparaat van de gebruiker. Hoewel dit een eenvoudige en toegankelijke methode is, is het belangrijk om op te merken dat SMS-verificatie kwetsbaar kan zijn voor bepaalde soorten aanvallen, zoals SIM-swapping.

Voice-based authenticatie

Bij deze methode wordt een telefoontje geplaatst naar een vertrouwd telefoonnummer. De gebruiker moet het telefoontje beantwoorden en de instructies volgen om de authenticatie te voltooien. Dit kan een goede optie zijn voor gebruikers die geen toegang hebben tot een smartphone of betrouwbare internetverbinding.

Authenticator Applicatie

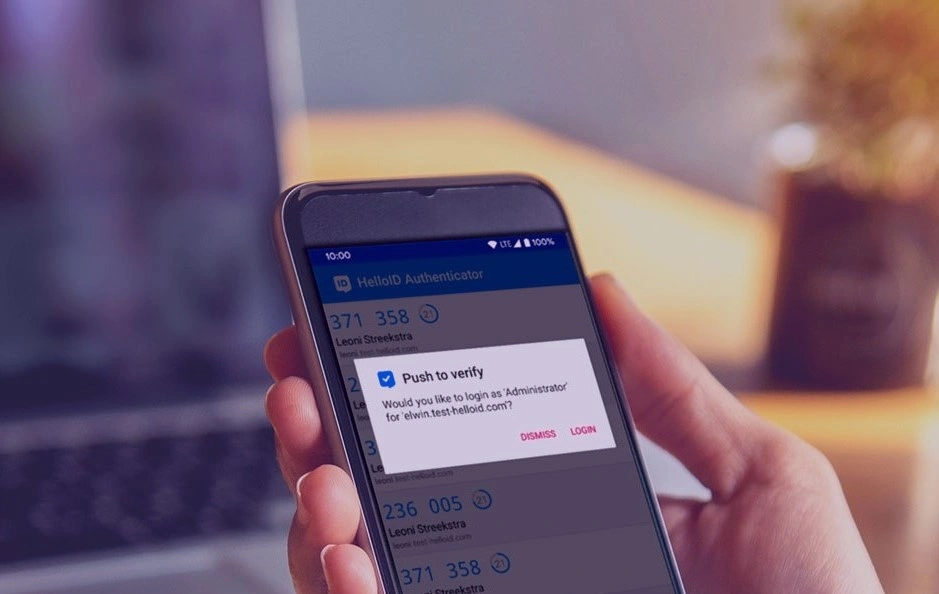

Wachtwoorden kunnen worden vergeten, gestolen of aangetast. Een Authenticator App biedt een extra beveiligingslaag. Bij het gebruik van een Authenticator App wordt er door de app een eenmalige code gegenereerd. De app kan altijd en overal gebruikt worden, ook zonder internetverbinding.

Normaal gesproken moeten gebruikers de code die gegenereerd wordt overtypen vanaf hun smartphone, maar met de ‘Push to Verify’ functionaliteit is dit niet meer nodig. Na ontgrendelen van de telefoon kan men eenvoudig op de 'login' button in de Authenticator app klikken, waarna de gebruiker direct is ingelogd.

Biometrie

Biometrische authenticatiemethoden, zoals vingerafdrukscanners of gezichtsherkenning, worden steeds populairder. Deze methoden zijn zeer veilig, aangezien de biometrische gegevens uniek zijn voor elke gebruiker. Ze vereisen echter specifieke hardware en kunnen problemen opleveren op het gebied van privacy en toegankelijkheid.

Hoe kies je de juiste Two-Factor Authenticatie voor jouw organisatie?

Het kiezen van de juiste Two-Factor Authenticatie voor jouw organisatie is een belangrijke beslissing die zorgvuldige overweging vereist. Hier zijn enkele factoren om in gedachten te houden:

Beveiligingsbehoeften: De eerste overweging moet altijd de beveiligingsbehoeften van jouw organisatie zijn. Hoe gevoelig zijn de gegevens die je beschermt? Hoe groot is het risico op een aanval? In sommige gevallen kan een eenvoudige SMS-verificatie voldoende zijn, terwijl in andere gevallen een meer geavanceerde methode zoals biometrie of hardware tokens nodig kan zijn.

Gebruiksgemak: Het is belangrijk om een balans te vinden tussen beveiliging en gebruiksgemak. Als de Two-Factor Authenticatie te ingewikkeld of tijdrovend is, kunnen gebruikers geneigd zijn om het te omzeilen of te negeren, wat de beveiliging in gevaar brengt. Kies een methode die eenvoudig genoeg is om consistent te worden gebruikt.

Kosten: De kosten van verschillende Two-Factor Authenticatie methoden kunnen sterk variëren. SMS-verificatie en app-gegenereerde codes zijn meestal goedkoop of gratis, terwijl hardware tokens en biometrische systemen aanzienlijke kosten kunnen met zich meebrengen. Houd rekening met jouw budget bij het maken van jouw keuze.

Technische vereisten: Sommige methoden van Two-Factor Authenticatie vereisen specifieke technologie of apparatuur. Zorg ervoor dat jouw organisatie de benodigde technologie heeft en bereid is om te investeren in eventuele noodzakelijke upgrades.

Gebruikersacceptatie: Ten slotte is het belangrijk om rekening te houden met de acceptatie door de gebruiker. Als jouw medewerkers of klanten weerstand bieden tegen een bepaalde methode, kan het moeilijk zijn om deze effectief te implementeren. Overweeg om feedback te vragen en training te bieden om de acceptatie te vergroten.

Door deze factoren in overweging te nemen, kun je een Two-Factor Authenticatie methode kiezen die zowel veilig als praktisch is voor jouw organisatie.

Eén oplossing voor alle 2FA

HelloID is een portal van waaruit alle noodzakelijke applicaties en data toegankelijk zijn. Deze portal is ontworpen om een veilige, efficiënte en gebruiksvriendelijke oplossing te bieden voor uw Identity & Access Management (IAM). De belangrijkste voordelen van HelloID:

Werkt vanuit de cloud

Lage kosten

Integratie met Active Directory en meer dan 150 IT-systemen en -applicaties

Single Sign-On voor efficiënt inloggen en beheer van gebruikers

Two-factor Authentication voor veilig inloggen

Het authenticatieproces wordt automatisch gemonitord

Ontdek alles over IAM as a service

- authentication

- single sign on

- e-ssom

- security

- 2fa

- two factor authenticatie

- identity access management

- security key

- token

- authenticator app

Wat zijn de verschillende soorten two-factor authenticatie?

Er zijn verschillende soorten two-factor authenticatie, waaronder SMS-verificatie, app-gegenereerde codes, hardware tokens, biometrische verificatie (zoals vingerafdrukken of gezichtsherkenning), en pushmeldingen.

Wat is de beste methode van two-factor authenticatie?

De "beste" methode van two-factor authenticatie hangt af van de specifieke behoeften en omstandigheden van jouw organisatie. Over het algemeen worden hardware tokens en biometrische verificatie als veiliger beschouwd dan SMS-verificatie of app-gegenereerde codes, maar ze kunnen ook duurder of moeilijker te implementeren zijn.

Wat zijn de drie soorten two-factor authenticatie?

De drie meest voorkomende soorten two-factor authenticatie zijn iets dat je weet (zoals een wachtwoord), iets dat je hebt (zoals een hardware token of een smartphone), en iets dat je bent (zoals een vingerafdruk of een gezichtsscan).

Wat zijn de verschillende soorten factor authenticatie?

Naast two-factor authenticatie zijn er ook single-factor authenticatie (waarbij slechts één type bewijs wordt vereist, meestal een wachtwoord) en multi-factor authenticatie (waarbij meer dan twee soorten bewijs worden vereist).

Geschreven door:

Ewout van Rootselaar

Als Senior Accountmanager richt Ewout van Rootselaar zich binnen Tools4ever voornamelijk op business development. Als accountmanager in deze snelgroeiende markt moet Ewout op de hoogte blijven van de laatste trends en ontwikkelingen per branche, zodat hij klanten hierin optimaal kan adviseren.

Anderen bekeken ook

- Product en technologie

De drie belangrijkste voordelen van Identity Access Management

9 maart 2020

- Product en technologie

User account beheer vanuit AFAS automatiseren?

4 september 2020

- Product en technologie

User account beheer vanuit Visma | Raet automatiseren?

9 september 2020

- Product en technologie

De stap van Self-Service naar Service Automation

6 november 2019