Vijf punten die elke leidinggevende moet weten over Identity & Access Management

Door: Véronique Marquenie, Marketeer bij Tools4ever

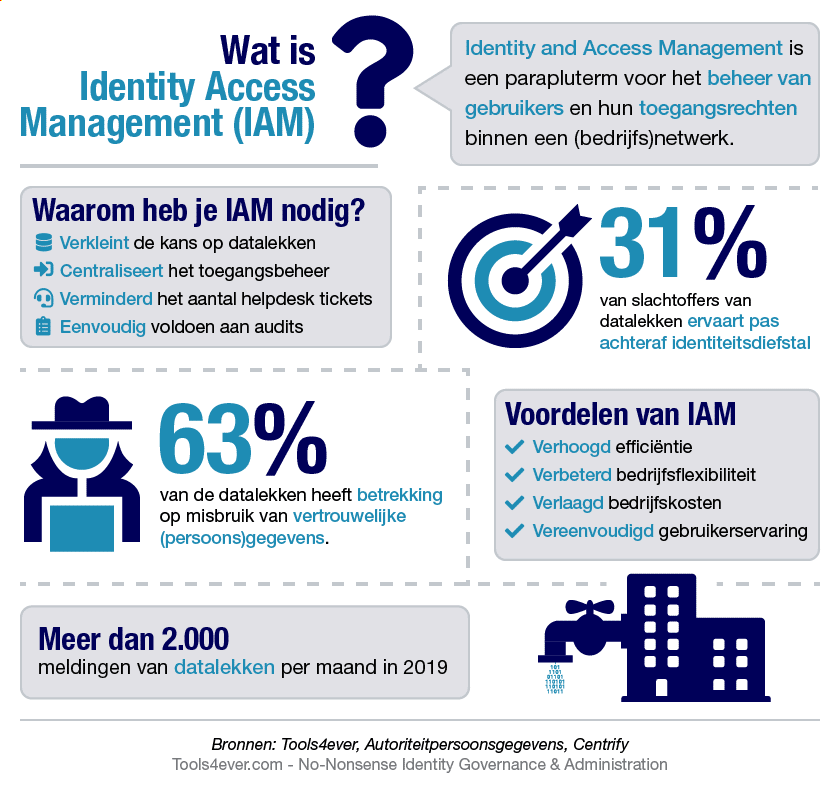

Zonder een gecentraliseerde Identity & Access Management (IAM) oplossing in een organisatie wordt de authenticatie en autorisatie van technische platforms meestal beheerd door het IT-personeel. Gezien het risico op menselijke fouten, de werklast voor de helpdesk en onderhoud van een dergelijk model, is het veel efficiënter en veiliger om voor een gecentraliseerde IAM-oplossing te kiezen.

Het is voor organisaties een grote uitdaging om controle te houden op zaken rondom authenticatie, autorisatie en toegang van verschillende gebruikers tot verschillende componenten en resources. Vooral voor organisaties die met uitzendkrachten in combinatie met vast personeel werken, omdat daar een hoge doorloopsnelheid is van medewerkers die in dienst komen, promotie maken of hun inzet wijzigt. Daarnaast spelen de omvang, de organisatorische indeling van de organisatie en de onderliggende relaties met andere organisaties binnen of buiten hun domain mee. Voorbeelden van dit soort organisaties zijn banken en financiële instellingen, zorgorganisaties of verschillende overheidsorganen die met elkaar samen moeten werken. Door de steeds veeleisendere wet- en regelgeving moeten zij in audits kunnen aantonen dat dat deze zaken op orde zijn, maar dat is vaak een hele klus!

In dit artikel

Voordelen Identity & Access Management

Waarschijnlijk is er al een vorm van Identity & Access Management binnen de organisatie, maar dan handmatig of via een custom script of verouderd systeem. Onderstaande punten geven aan wat de voordelen zijn bij het gebruik van IAM-software.

- Administratieve taken worden grotendeels geautomatiseerd:

Door een koppeling te maken met het HR-systeem worden wijzigingen in het HR-systeem direct doorgevoerd in andere systemen. Hierdoor neemt de werkdruk op de helpdesk enorm af en worden er minder menselijke fouten gemaakt. - Minder risico op inbreuken op de beveiliging:

Een platform met authenticatie en autorisatie biedt beheerders een consistente methode voor het beheren van toegangsrechten van de gebruikers. Denk bijvoorbeeld bij het uit dienst treden van een werknemer, de IAM-software trekt automatisch de toegang tot alle geïntegreerde systemen in. Door de geautomatiseerde intrekking van rechten worden de risico’s van inbreuken op de beveiliging enorm vermindert. - Minder beveiligingskosten:

Als een IAM-oplossing is geïntegreerd met andere systemen binnen de organisatie, is dit veel voordeliger en kan het veel werk besparen. - Verbeterde bedrijfsflexibiliteit:

Wanneer werknemers toegangsrechten krijgen via een gecentraliseerd platform, kunnen ze eenvoudig Single Sign-On (SSO) toepassen. Het aantal interacties met systemen wordt hierdoor verminderd, wat veel tijd bespaart. - Eenvoudig voldoen aan wet- en regelgeving:

Bij een security audit moet een organisatie alle informatie verzamelen die nodig is voor rapportage zoals: actieve/inactieve gebruikersaccounts, toegangsrechten en systeemveranderingen. Hierbij moet aangetoond kunnen worden dat privé-gegevens, zoals financiële overzichten en klantinformatie veilig worden bewaard. Met IAM worden deze processen gelogd, zodat alle informatie binnen handbereik is wanneer er een audit plaatsvindt.

Hoe werkt Identity & Access Management in de praktijk?

In het kort leg ik uit hoe de IAM-oplossing in de praktijk werkt. Als voorbeeld organisatie gebruik ik een groot ziekenhuis. Een ziekenhuis kent intern een grote en complexe organisatorische indeling, veel verschillende applicaties, tal van processen en (interne/externe) gebruikers. Met een IAM-oplossing kun je in deze complexe omgeving de toegang tot verschillende data, applicaties en informatiebronnen centraal en flexibel realiseren (role based access control). De oplossing helpt je om geautomatiseerd je compliance te regelen en de toegang tot data en informatiebronnen eenvoudig en snel in kaart te brengen. Meer informatie over wat IAM is en wat het voor je organisatie kan betekenen, lees hier meer over Identity en Access Management.

IAM-as-a-service (IDaaS) of on-premises?

HelloID van Tools4ever verzorgt Identity & Access Management vanuit de cloud. Je hoeft niet te investeren in een eigen infrastructuur met hardware, storage, security en Identity Management-software. De iDaaS oplossing draait in een maximaal beveiligde Azure-omgeving, die iedere zes maanden grondig wordt gecontroleerd door Deloitte Risk Services. Daarnaast is er nog de optie: IAM on-premise. Je kunt namelijk ook kiezen voor het in huis behouden van IAM. Deze dienst van Tools4ever kan binnen je eigen datacenter geïmplementeerd worden.

De keuze voor on-premise vs. IDaaS is afhankelijk van verschillende invloeden zoals je architectuur, strategie, wensen en behoeftes vanuit je organisatie. De plaats van applicaties heeft ook een belangrijk effect op deze keuze: intern in het bedrijf, extern bij de relatie, extern bij de SaaS-leveranciers of een mix van deze gevallen. Afhankelijk van een aantal factoren kun je zelfs kiezen voor een vorm bestaande uit IAM on-premise en externe IDaaS.

Download whitepaper IAM-software on-premise

Download whitepaper IAM-software IDaaS

Meer weten?

Wij kijken graag met je mee naar welke IAM-oplossing het beste bij je organisatie past. Neem contact met ons op of maak direct een afspraak.